Teramind ile içeriden risklere karşı savunma

İçeriden gelen tehditler, siber güvenliğin en sinsi ve yıkıcı yüzüdür. 💣 Günümüzde şirketler, dış saldırılara karşı savunmalarını güçlendirirken, içeriden gelen riskleri gözden kaçırabiliyorlar. Ancak Ponemon Institute’un raporuna göre, her bir içeriden tehdit vakası ortalama 11,45 milyon dolara mal oluyor. Bu, göz ardı edilemeyecek kadar büyük bir rakam!

Peki, ayrıcalıklı kullanıcılarınızın hassas sistemlere ve verilere erişimini nasıl kontrol edebilirsiniz? 🔐 İçeriden gelen tehditleri nasıl tespit edip önleyebilirsiniz? İşte tam bu noktada Teramind devreye giriyor. Teramind, gerçek zamanlı izleme, kapsamlı aktivite takibi ve özelleştirilebilir uyarılarıyla içeriden gelen risklere karşı güçlü bir savunma hattı oluşturuyor.

Bu blog yazısında, içeriden gelen tehditlerin öneminden ayrıcalıklı kullanıcı izleme stratejilerine, en iyi uygulamalardan uyumluluk gereksinimlerine kadar içeriden risklere karşı savunmanızı güçlendirecek her şeyi ele alacağız. Teramind’in sunduğu çözümleri inceleyecek ve bu çözümleri bütünsel güvenlik stratejinize nasıl entegre edebileceğinizi öğreneceksiniz. Hazırsanız, içeriden gelen tehditlere karşı savunmanızı güçlendirmeye başlayalım!

İçeriden Gelen Tehditlerin Önemi ve Etkileri

A. İçeriden gelen tehditlerin tanımı ve türleri

İçeriden gelen tehditler, bir organizasyonun operasyonları hakkında önemli bilgilere sahip kişilerden kaynaklanan güvenlik riskleridir. Bu kişiler arasında mevcut ve eski çalışanlar, yükleniciler ve tedarikçiler bulunur. Bu tehditler genellikle hassas bilgilerin sızdırılması veya güvenliğin tehlikeye atılması şeklinde ortaya çıkar.

İçeriden gelen tehditlerin başlıca türleri:

- Kötü niyetli içeriden tehditler

- İhmalkar içeriden tehditler

- Ayrıcalıklı kullanıcı tehditleri

B. Finansal etkiler ve ortalama maliyet analizi

İçeriden gelen tehditler, organizasyonlar için ciddi finansal sonuçlara yol açabilir:

| Finansal Etki | Açıklama |

|---|---|

| Veri kaybı | Özel bilgilerin silinmesi veya çalınması |

| Uyumluluk cezaları | Veri gizliliği düzenlemelerine uyulmaması nedeniyle ağır para cezaları |

| Ticari sır ifşası | Rakiplere değerli bilgilerin sızması |

| Soruşturma ve dava maliyetleri | Yetkisiz erişim veya veri ihlalleri nedeniyle yasal komplikasyonlar |

| Pazar değeri kaybı | Paydaş güveninin azalması ve hisse fiyatlarının düşmesi |

C. Dış tehditlere kıyasla içeriden gelen tehditlerin potansiyel zararları

İçeriden gelen tehditler, dış tehditlere göre daha yıkıcı olabilir:

- Operasyonel kesintiler: Üretim süreçlerinde aksamalar, ürün kusurları ve pazar payı kaybı

- Rekabet avantajı kaybı: Değerli bilgilerin rakiplere sızması

- İtibar zararı: Müşteri güveninin kaybedilmesi ve satışların düşmesi

- Fikri mülkiyet hırsızlığı: İnovasyon ve pazar konumlandırmasında geri dönüşü olmayan kayıplar

İçeriden gelen tehditlere karşı savunma için kullanıcı aktivite izleme yazılımı uygulamak, çalışanları veri gizliliği konusunda eğitmek ve Kullanıcı ve Varlık Davranış Analitiği (UEBA) kullanmak önemlidir. Kapsamlı bir içeriden tehdit programı oluşturmak, güvenlik duruşunu güçlendirmek için kritik öneme sahiptir.

Bu içeriden gelen tehditlerin önemini ve etkilerini anladıktan sonra, bir sonraki bölümde “Ayrıcalıklı Kullanıcı İzleme Stratejileri” konusuna odaklanacağız. Bu stratejiler, içeriden gelen tehditleri etkili bir şekilde yönetmek ve organizasyonun genel güvenliğini artırmak için kritik öneme sahiptir.

Ayrıcalıklı Kullanıcı İzleme Stratejileri

İçeriden gelen tehditlerin önemini ve etkilerini inceledikten sonra, şimdi ayrıcalıklı kullanıcıları izleme stratejilerine odaklanacağız. Bu stratejiler, organizasyonların en hassas verilerine erişimi olan kullanıcıları etkin bir şekilde yönetmek için kritik öneme sahiptir.

Kullanıcı Davranış Analitiği (UBA) ve Güvenlik Bilgi ve Olay Yönetimi (SIEM) sistemlerinin rolü

Kullanıcı Davranış Analitiği (UBA) ve Güvenlik Bilgi ve Olay Yönetimi (SIEM) sistemleri, ayrıcalıklı kullanıcıların izlenmesinde önemli rol oynamaktadır:

- UBA, normal davranış kalıplarından sapmaları tespit ederek potansiyel tehditleri belirler.

- SIEM, güvenlik olaylarını gerçek zamanlı olarak izler ve analiz eder.

Bu sistemler birlikte çalışarak:

- Anormal kullanıcı aktivitelerini hızlı bir şekilde tespit eder

- Güvenlik ihlallerine karşı uyarılar oluşturur

- Forensik analiz için gerekli verileri sağlar

Ayrıcalıklı Erişim Yönetimi (PAM) araçlarının önemi

Ayrıcalıklı Erişim Yönetimi (PAM) araçları, yüksek erişim yetkisine sahip hesapların yönetiminde kritik bir rol oynar:

| PAM Özelliği | Faydası |

|---|---|

| Erişim Kontrolü | Hassas sistemlere erişimi sınırlar |

| Şifre Yönetimi | Güçlü şifre politikalarını uygular |

| Oturum İzleme | Ayrıcalıklı oturumları kaydeder ve analiz eder |

| Denetim ve Raporlama | Uyumluluk gereksinimlerini karşılar |

Oturum izleme ve kaydetme teknikleri

Ayrıcalıklı kullanıcıların oturumlarını izlemek ve kaydetmek, güvenlik stratejisinin önemli bir parçasıdır:

- Kapsamlı günlük kaydı: Tüm ayrıcalıklı kullanıcı aktivitelerinin detaylı kaydını tutar.

- Gerçek zamanlı izleme: Şüpheli aktivitelere anında müdahale etmeyi sağlar.

- Video kayıt: Oturumların görsel kaydını alarak forensik analize yardımcı olur.

- OCR teknolojisi: Hassas bilgileri çeşitli formatlarda tanımlar ve izler.

Bu teknikler, güvenlik ekiplerine olası ihlalleri araştırma ve çözümleme konusunda değerli bilgiler sağlar. Ayrıca, düzenleyici uyumluluk denetimlerinde de kritik öneme sahiptir.

En iyi uygulama ve politikaları ele alacağımız bir sonraki bölümde, bu izleme stratejilerinin nasıl etkili bir şekilde uygulanacağını ve organizasyonun genel güvenlik çerçevesine nasıl entegre edileceğini inceleyeceğiz.

En İyi Uygulama ve Politikalar

Ayrıcalıklı kullanıcı izleme stratejilerini ele aldıktan sonra, şimdi en iyi uygulama ve politikalara odaklanacağız. Bu bölümde, içeriden gelen tehditlere karşı etkili bir savunma oluşturmak için kritik öneme sahip uygulamaları ve politikaları inceleyeceğiz.

A. NIST Siber Güvenlik Çerçevesi ve ISO/IEC 27001 standartlarının uygulanması

NIST Siber Güvenlik Çerçevesi ve ISO/IEC 27001 standartları, organizasyonların iç risk yönetimi için sağlam bir temel oluşturmasına yardımcı olur. Bu standartlar, aşağıdaki temel unsurları içerir:

- Risk değerlendirmesi

- Erişim kontrolü

- Veri güvenliği önlemleri

- Sürekli izleme

- Olay müdahale planları

| Standart | Odak Noktası | Faydalar |

|---|---|---|

| NIST | Risk yönetimi ve siber güvenlik | Kapsamlı çerçeve, esneklik |

| ISO/IEC 27001 | Bilgi güvenliği yönetimi | Uluslararası tanınırlık, sistematik yaklaşım |

B. İzleme beklentileri ve olay müdahale prosedürlerinin oluşturulması

Etkili bir iç risk yönetimi için, net izleme beklentileri ve olay müdahale prosedürleri oluşturmak kritik öneme sahiptir. Bu süreç şunları içermelidir:

- Çalışan faaliyetlerinin izlenmesi için açık politikalar belirleme

- Şüpheli aktiviteleri tanımlama ve raporlama prosedürleri oluşturma

- Hızlı ve etkili olay müdahale planları geliştirme

- Çalışanları güvenlik politikaları ve prosedürleri konusunda düzenli olarak eğitme

C. Düzenli denetim ve raporlama süreçlerinin önemi

Düzenli denetimler ve raporlama, iç risk yönetimi programının etkinliğini sürdürmek için vazgeçilmezdir. Bu süreçler şunları içermelidir:

- Periyodik risk değerlendirmeleri (ideal olarak üç ayda veya altı ayda bir)

- Erişim kontrollerinin ve güvenlik önlemlerinin düzenli gözden geçirilmesi

- Çalışan davranışlarının ve faaliyetlerinin analizi

- Güvenlik ihlallerinin ve olaylarının kapsamlı raporlanması

Bu en iyi uygulamalar ve politikalar, organizasyonların içeriden gelen tehditlere karşı güçlü bir savunma oluşturmasına yardımcı olur. Bir sonraki bölümde, bu uygulamaların ve politikaların uyumluluk ve düzenlemelerle nasıl ilişkili olduğunu inceleyeceğiz.

Uyumluluk ve Düzenlemeler

Şimdiye kadar en iyi uygulama ve politikaları ele aldık. Bu bağlamda, şimdi uyumluluk ve düzenlemelere odaklanacağız. Bu konu, içeriden gelen tehditlere karşı savunmada kritik bir rol oynamaktadır.

A. PCI DSS, HIPAA ve FISMA gibi endüstri düzenlemelerine uyum sağlama

Organizasyonlar için uyumluluk, sürekli bir çaba gerektiren önemli bir konudur. PCI DSS, HIPAA ve FISMA gibi endüstri düzenlemeleri, veri güvenliği ve gizliliği konusunda sıkı standartlar belirler. Bu düzenlemelere uyum sağlamak için:

- Düzenli risk değerlendirmeleri yapın

- Net politikalar ve prosedürler geliştirin

- Çalışanları uyumluluk konusunda eğitin

- Sürekli izleme ve denetim mekanizmaları kurun

| Düzenleme | Odak Noktası | Temel Gereksinimler |

|---|---|---|

| PCI DSS | Ödeme kartı verileri | Güvenli ağ, veri şifreleme |

| HIPAA | Sağlık bilgileri | Gizlilik, güvenlik, bildirim |

| FISMA | Federal bilgi sistemleri | Risk yönetimi, güvenlik kontrolleri |

B. Uyumluluk denetimlerinde kullanıcı izleme kayıtlarının rolü

Kullanıcı izleme kayıtları, uyumluluk denetimlerinde kritik öneme sahiptir. Bu kayıtlar:

- Detaylı denetim izleri sağlar

- Potansiyel ihlalleri tespit etmeye yardımcı olur

- Uyumluluk çabalarını belgelemeye olanak tanır

Teramind gibi araçlar, gerçek zamanlı izleme ve otomatik politika uygulama özellikleriyle bu süreci kolaylaştırır. Bu tür sistemler, uyumluluk yönetimini optimize ederek organizasyonların riskleri en aza indirmesine ve operasyonel verimliliği artırmasına yardımcı olur.

C. Yasal ve etik hususlar

Kullanıcı izleme ve uyumluluk yönetimi, önemli yasal ve etik konuları beraberinde getirir:

- Çalışan gizliliğine saygı gösterin

- Veri koruma yasalarına (örneğin GDPR) uyun

- İzleme faaliyetleri hakkında şeffaf olun

- Hassas verilerin işlenmesinde özel önlemler alın

Organizasyonlar, yasal gereklilikleri karşılarken etik standartları da korumak için dengeli bir yaklaşım benimsemelidir. Teramind gibi çözümler, özel gezinme oturumları ve hassas veri alanları için özelleştirilebilir ayarlar sunarak bu dengeyi sağlamaya yardımcı olur.

Uyumluluk ve düzenlemeler konusunu ele aldıktan sonra, bir sonraki bölümde Teramind’in içeriden gelen risklere karşı sunduğu spesifik çözümlere odaklanacağız. Bu çözümler, organizasyonların uyumluluk gereksinimlerini karşılamasına ve içeriden gelen tehditlere karşı etkili bir savunma oluşturmasına nasıl yardımcı olduğunu inceleyeceğiz.

Teramind’in İçeriden Gelen Risklere Karşı Çözümleri

Uyumluluk ve düzenlemeler konusunu ele aldıktan sonra, şimdi Teramind’in içeriden gelen risklere karşı sunduğu çözümlere odaklanacağız. Bu bölümde, Teramind’in güçlü özelliklerini ve organizasyonların iç tehditlere karşı nasıl korunabileceğini inceleyeceğiz.

A. Gerçek zamanlı gözetim ve kapsamlı aktivite takibi özellikleri

Teramind, kullanıcı faaliyetlerini gerçek zamanlı olarak izlemek için gelişmiş araçlar sunar:

- Ekran kayıtları: Zaman damgalı ekran kayıtları, olayların bağlamsal incelemesini sağlar.

- Tuş vuruşu kaydı: Kullanıcı davranışlarını takip etmek için önemli bir özelliktir.

- Optik karakter tanıma (OCR): Kullanıcı etkileşimlerini daha derinlemesine analiz eder.

Bu özellikler sayesinde, organizasyonlar potansiyel tehditleri erken aşamada tespit edebilir ve hızlı müdahale edebilir.

| Özellik | Avantaj |

|---|---|

| Ekran kayıtları | Bağlamsal inceleme |

| Tuş vuruşu kaydı | Detaylı kullanıcı davranış analizi |

| OCR | Gelişmiş veri analizi |

B. Özelleştirilebilir uyarı sistemleri ve mevcut sistemlerle entegrasyon

Teramind’in özelleştirilebilir uyarı sistemleri, organizasyonların kendi ihtiyaçlarına göre risk yönetimi yapmasına olanak tanır:

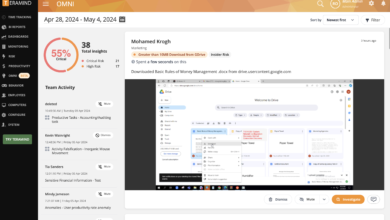

- OMNI: Yapay zeka destekli uyarı sistemi, öncelikli ve eyleme geçirilebilir uyarılar sunar.

- Akıllı kurallar: Otomatik uyumluluk uygulama için özelleştirilebilir kurallar oluşturulabilir.

- Entegrasyon: Mevcut güvenlik sistemleriyle sorunsuz entegrasyon sağlar.

Bu özellikler, organizasyonların iç tehdit yönetimini proaktif bir şekilde gerçekleştirmesine yardımcı olur.

C. Güvenlik olaylarına hızlı müdahale ve sorun giderme yetenekleri

Teramind, güvenlik olaylarına hızlı ve etkili bir şekilde müdahale etmek için çeşitli araçlar sunar:

- Yapay zeka motoru: Çalışan davranışları hakkında öngörüler sağlar ve erken uyarı işaretlerini tespit eder.

- Uygulama ve web sitesi izleme: Veri kaybı risklerini azaltmak için kritik öneme sahiptir.

- Davranış veri telemetrisi: Çalışan eylemlerinin ayrıntılı görünürlüğünü sağlar.

Bu özellikler, organizasyonların güvenlik politikalarını sürekli olarak iyileştirmelerine ve iç tehditlere karşı daha etkili bir savunma oluşturmalarına yardımcı olur.

Teramind’in sunduğu bu kapsamlı çözümler, organizasyonların içeriden gelen riskleri yönetmelerine, verimliliği optimize etmelerine ve uyumluluğu sağlamalarına yardımcı olur. Bir sonraki bölümde, bu çözümlerin bütünsel bir güvenlik stratejisine nasıl entegre edilebileceğini inceleyeceğiz.

Bütünsel Güvenlik Stratejisine Entegrasyon

Teramind’in içeriden gelen risklere karşı sunduğu çözümleri inceledikten sonra, şimdi bu çözümlerin bütünsel bir güvenlik stratejisine nasıl entegre edilebileceğine odaklanacağız.

A. Personel farkındalığını artırma ve uyum kültürü oluşturma

Teramind’in sunduğu kapsamlı izleme ve analiz yetenekleri, personel farkındalığını artırmak ve güçlü bir uyum kültürü oluşturmak için mükemmel bir temel sağlar. Bu bağlamda:

- Çalışanları düzenli olarak eğitim ve bilgilendirme oturumlarına tabi tutmak

- Güvenlik politikalarını açık ve anlaşılır bir şekilde iletmek

- Teramind’in sunduğu raporları kullanarak personelin davranışlarını analiz etmek ve geri bildirim sağlamak

Bu adımlar, personelin güvenlik konusundaki farkındalığını artırırken, aynı zamanda uyum kültürünün gelişmesine katkıda bulunur.

B. Güvenlik Orkestrasyon, Otomasyon ve Müdahale (SOAR) sistemleriyle entegrasyon

Teramind’in SOAR sistemleriyle entegrasyonu, güvenlik operasyonlarının verimliliğini önemli ölçüde artırır. Bu entegrasyon şunları sağlar:

| Özellik | Fayda |

|---|---|

| Gerçek zamanlı veri aktarımı | Hızlı tehdit tespiti |

| Otomatik olay tetikleme | Müdahale sürelerinin kısalması |

| Merkezi log yönetimi | Kapsamlı güvenlik analizi |

Teramind’in Splunk, HP ArcSight ve IBM QRadar gibi SIEM çözümleriyle entegrasyonu, güvenlik ekiplerinin daha proaktif bir yaklaşım benimsemesine olanak tanır.

C. Sürekli iyileştirme ve risk değerlendirme süreçleri

Teramind platformu, sürekli iyileştirme ve risk değerlendirme süreçlerini destekleyen güçlü araçlar sunar:

- Davranış analizi: Kullanıcı aktivitelerinin detaylı izlenmesi ve anormallik tespiti

- Otomasyon: Rutin güvenlik görevlerinin otomatikleştirilmesi

- Özelleştirilebilir raporlama: Organizasyona özgü risk metriklerinin takibi

- API entegrasyonu: Mevcut iş zekası araçlarıyla veri paylaşımı

Bu özellikler sayesinde, organizasyonlar:

- Güvenlik açıklarını proaktif olarak tespit edebilir

- Risk profillerini sürekli güncelleyebilir

- Güvenlik politikalarını ve prosedürlerini optimize edebilir

Sonuç olarak, Teramind’in bütünsel güvenlik stratejisine entegrasyonu, organizasyonların içeriden gelen tehditlere karşı savunma kabiliyetlerini önemli ölçüde artırır, uyum süreçlerini iyileştirir ve genel güvenlik duruşunu güçlendirir.

İçeriden gelen tehditlerin önemi ve etkileri, özellikle ayrıcalıklı kullanıcılar söz konusu olduğunda, organizasyonlar için kritik bir güvenlik konusudur. Bu blog yazısında, etkili izleme stratejileri, en iyi uygulamalar ve politikalar ile uyumluluk ve düzenlemelerin önemi vurgulandı. Teramind’in sunduğu çözümler, içeriden gelen risklere karşı kapsamlı bir savunma hattı oluşturmada önemli bir rol oynamaktadır.

Organizasyonların, içeriden gelen tehditlere karşı bütünsel bir güvenlik stratejisi benimsemesi hayati önem taşımaktadır. Teramind gibi gelişmiş izleme araçlarını kullanarak, gerçek zamanlı gözetim, kapsamlı aktivite takibi ve özelleştirilebilir uyarılar sayesinde potansiyel riskleri hızla tespit edebilir ve müdahale edebilirsiniz. Unutmayın, etkili bir güvenlik stratejisi sadece teknolojik çözümlerle sınırlı değildir; personel farkındalığı ve uyumluluğu da başarılı bir savunma için vazgeçilmezdir.